Liệu bạn có phải là nạn nhân của vụ vi phạm moveit không?

Bạn có phải là một trong 62 triệu người bị ảnh hưởng bởi vụ vi phạm MOVEit không? Vụ vi phạm MOVEit là một trong những vụ hack lớn nhất năm 2023, với việc nhóm ransomware Clop đòi tiền chuộc hàng nghìn tổ chức và lấy đi hàng chục triệu đô la.

Vậy cuộc tấn công ransomware MOVEit là gì và nó đã ảnh hưởng đến nhiều người như thế nào?

MOVEit là gì?

MOVEit là phần mềm và dịch vụ truyền file an toàn được phát triển bởi Progress Software, được thiết kế để tạo điều kiện thuận lợi cho việc truyền dữ liệu nhạy cảm một cách an toàn giữa các tổ chức và cá nhân. MOVEit được sử dụng bởi các doanh nghiệp, tổ chức chính phủ, trường đại học và về cơ bản là bất kỳ tổ chức nào lưu trữ và quản lý dữ liệu của mình, cho phép các công ty truyền file và dữ liệu một cách an toàn để bảo vệ chúng khỏi bị truy cập hoặc vi phạm trái phép.

Tuy nhiên, vào tháng 5 năm 2023, nhóm ransomware Clop đã tấn công hàng nghìn dữ liệu của các tổ chức đang sử dụng MOVEIt để lấy dữ liệu của họ.

Vi phạm MOVEit xảy ra như thế nào?

Vào tháng 5 năm 2023, nhóm ransomware khét tiếng Clop đã khai thác nhiều lỗ hổng zero-day trong ứng dụng MOVEIt.

Lỗ hổng zero-day là một lỗ hổng bảo mật phần mềm mà nhà cung cấp hoặc công chúng không biết và bị kẻ tấn công khai thác trước khi có bản sửa lỗi hoặc bản vá. Các lỗ hổng zero-day đặc biệt nguy hiểm vì chúng có thể bị khai thác một cách lén lút mà nhà cung cấp không hề hay biết trong một thời gian rất dài.

Progress Software cuối cùng cũng vá những lỗ hổng này nhưng đã quá muộn. Trong thời gian công chúng và nhà cung cấp chưa biết đến lỗ hổng này, những kẻ tấn công đã truy cập và vi phạm dữ liệu của hàng nghìn tổ chức đã sử dụng MOVEit để quản lý và truyền dữ liệu của họ.

Nhóm ransomware Clop đã phát hiện ra nhiều lỗ hổng SQL injection trong ứng dụng MOVEit, cho phép chúng truy cập vào cơ sở dữ liệu của các tổ chức cũng như tải xuống và xem dữ liệu. SQL injection là một lỗ hổng trong đó mã SQL độc hại được chèn vào các trường đầu vào, khai thác những lỗ hổng trong ứng dụng dựa trên cơ sở dữ liệu. Code trái phép có thể thao túng cơ sở dữ liệu, có khả năng làm lộ hoặc thay đổi thông tin nhạy cảm.

Các lỗ hổng SQL injection được phát hiện là CVE-2023-34362, CVE-2023-35036 và CVE-2023-35708, được vá lần lượt vào ngày 31 tháng 5 năm 2023, ngày 9 tháng 6 năm 2023 và ngày 15 tháng 6 năm 2023. Tất cả các phiên bản của ứng dụng chuyển MOVEit đều có lỗ hổng này. Khi bị khai thác, nó cho phép kẻ tấn công không được xác thực có quyền truy cập vào nội dung cơ sở dữ liệu chuyển giao MOVEIt của tổ chức. Điều này có nghĩa là kẻ tấn công có thể tải xuống, thay đổi hoặc thậm chí xóa cơ sở dữ liệu mà không có bất kỳ hạn chế nào.

Tác động của vụ vi phạm MOVEit

Theo phân tích và thống kê của Emisoft liên quan đến vụ vi phạm dữ liệu MOVeit, tính đến ngày 9 tháng 11 năm 2023, 2.659 tổ chức đã bị ảnh hưởng bởi vụ vi phạm MOVeit và hơn 67 triệu người đã trở thành nạn nhân, trong đó các tổ chức chủ yếu có trụ sở tại Hoa Kỳ và Canada, Đức, và Vương quốc Anh.

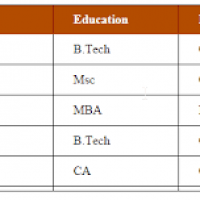

Giáo dục là lĩnh vực bị ảnh hưởng nặng nề nhất, với dữ liệu của nhiều trường đại học bị những kẻ tấn công này đánh cắp. Các tổ chức giáo dục bị ảnh hưởng bởi vi phạm này bao gồm hệ thống trường công lập của Thành phố New York, Đại học John Hopkins, Đại học Alaska và Đại học Webster, cùng với nhiều trường đại học nổi tiếng khác. Các lĩnh vực khác bị ảnh hưởng lớn bởi vi phạm này bao gồm ngành y tế, ngân hàng, tổ chức tài chính và doanh nghiệp.

Một số tổ chức nổi tiếng bị ảnh hưởng bởi ransomware MOVEit bao gồm BBC, Shell, Siemens Energy, Ernst &Young và British Airways.

Vào ngày 25 tháng 9 năm 202, dịch vụ đăng ký trước khi sinh, trẻ sơ sinh và trẻ em hàng đầu, BORN Ontario, đã đưa ra một tuyên bố về vụ vi phạm MOVEit, tiết lộ rằng họ bị ảnh hưởng bởi vi phạm MOVEit. Theo báo cáo của họ, lỗ hổng MOVEit cho phép các tác nhân bên thứ ba độc hại truy cập trái phép và sao chép các file thông tin sức khỏe cá nhân có trong hồ sơ BORN Ontario, đã được chuyển bằng phần mềm truyền file an toàn.

Đáp lại, Born Ontario ngay lập tức cô lập hệ thống, ngừng hoạt động máy chủ bị ảnh hưởng và mở một cuộc điều tra, hợp tác với các chuyên gia an ninh mạng để xác định mức độ nghiêm trọng và dữ liệu cụ thể nào đã bị đánh cắp.

Nhiều tổ chức trong số này đã bị tấn công không phải vì họ sử dụng ứng dụng MOVEit mà vì họ bảo trợ các nhà cung cấp bên thứ ba đã dùng ứng dụng chuyển MOVEit, dẫn đến việc họ cũng bị vi phạm. Tình trạng tương tự xảy ra với các tổ chức khác, tiêu tốn hàng tỷ đô la tiền thanh toán ransomware và những bản sửa lỗi bảo mật khác.

Nếu bạn đã bị ảnh hưởng bởi vụ vi phạm MOVEit, tiếp theo cần làm gì?

Nếu bạn vẫn đang sử dụng MOVEit, hãy cập nhật ngay lên phiên bản mới nhất để ngăn chặn các file và dữ liệu của bạn bị hacker đánh cắp.

Thật không may, Internet và phần mềm sử dụng nó rất dễ bị hack và tán công bởi ransomware, đồng thời bạn phải giữ an toàn cho bản thân và tài sản của mình bằng cách thay đổi mật khẩu thường xuyên, sử dụng phần mềm diệt virus và bật xác thực đa yếu tố.

Tuy nhiên, như vụ vi phạm MOVEit cho thấy, cho dù bạn có thể thực hiện tất cả những điều đó, nhưng tin tặc sẽ liên tục tìm ra cách khai thác mới.

Chủ đề Tương tự

- Tags:

Không có đánh giá nào.

Viết một đánh giá.

Để bình luận vui lòng Đăng nhập tài khoản ! hoặcĐăng ký mới!

Ô tô, Xe máy

Ô tô, Xe máy Video

Video